A travers Storm Worm (le ver de la tempête), les pirates utilisent le spam, du social engineering pour inciter les internautes à cliquer sur le lien, et des faux sites Web attractifs pour télécharger et exécuter des troyens sur leur PC. Cette menace rappelle un peu le phishing.

Quels sont les dégâts ? Comment se protéger ? Cette page est la suite de « Storm Worm pose un problème aux antivirus et anti-troyens en utilisant une page Web malveillante ».

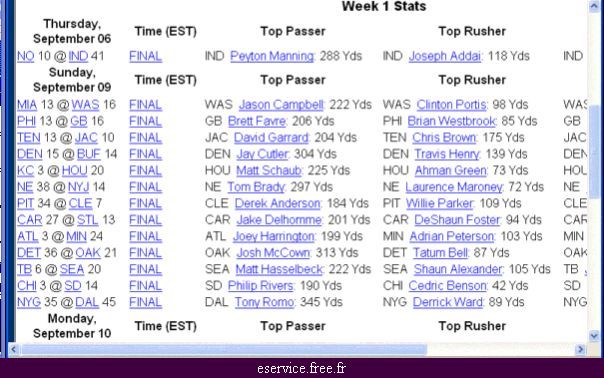

Un exemple de faux site de football américain de la NFL

En cliquant sur un lien contenu dans un spam, le navigateur s’ouvre sur un faux site malveillant. Cette page essaye de télécharger et exécuter automatiquement le troyen sur le PC du visiteur, ou incite l’internaute à le faire manuellement en utilisant l’attractivité du football américain via la NFL.

Le programme de suivi des résultats de la NFL est en fait un troyen (ici WORM/Storm.tcq).

Ci-dessous en guise de résultat de la NFL, l’internaute se verra proposer de télécharger le même cheval de Troie sur son PC.

Le logo de la NFL ne sert qu’à donner confiance au visiteur et abaisser sa vigilance, c’est une des nombreuses formes du social engineering utilisée par les pirates.

Les dégâts causés par Storm Worm

La première vague des fausses cartes de voeux a été initiée par les pirates à l’origine de Nuwar. Nuwar (ou Tibs / Storm / Peacomm / Peed selon les éditeurs d’antivirus) utilise les ordinateurs infectés comme des zombis pour envoyer du spam incitant à acheter les actions en bourse de telle société montante.

D’autres formes de spams malveillants ont disséminé d’autres types de menace. Par exemple certains provenaient soi-disant d’un site communautaire et contenaient un lien vers un fichier à télécharger, du style « ecard.exe » : un fichier compressé RAR auto-extractible contenant le cheval de Troie Zapchast.

Les techniques de dissimulation des malware et d’incitation à cliquer vues plus haut montrent que les pirates veulent contaminer un maximum de pc dans le monde, et ainsi créer un immense réseau de zombis (un botnet), utilisé plus tard à des fins malveillantes. Storm Worm (le ver de la tempête) est suspecté d’être l’un des plus vastes botnets du monde et a la capacité de lancer une attaque DDOS massive.

Comment se protéger ?

Les conseils de l’US-CERT sur cette page d’actualités de 2007 :

- installer un logiciel antivirus et maintenir son fichier de signatures à jour

- faire bloquer les fichiers exécutables et de types inconnus par votre logiciel d’email

- connaître les actions anti-spam (comme installer un logiciel anti-spam gratuit), et se protéger du phishing.

On peut ajouter :

- C’est le moment de rappeler la règle d’or (évoquée pour se protéger du phishing) : ne jamais cliquer sur un lien dans un email quand votre argent est en jeu ou que vous n’êtes pas sûr de l’origine du courrier.

- Regarder si l’email vous est bien destiné en mentionnant votre nom, vérifier où va le lien en passant la souris dessus sans cliquer, et si vous n’êtes pas sûr restez sain et sauf en supprimant le pourriel.